Z pozoru temat na heheszki, ale sprawa jest bardzo poważna. Bardzo…

W internecie ktoś udostępnił plik o nazwie “jaki_kraj_taki_finfisher“. Plik zawiera dane użytkowników śledzonych za pomocą polskiego narzędzia do szpiegowania użytkowników Androida o nazwie LetMeSpy. Ale wyciekły też dane tych, którzy wykorzystywali to narzędzie do śledzenia innych .

Wiele osób ma różną definicję programów do szpiegowania lub inwigilacji. Dla niektórych będą to dedykowane tylko temu celowi narzędzia typu Pegasus, dla innych nawet zwykłe administratorskie VNC 😉

LetMeSpy jest aplikacją, która jest gdzieś “po środku”. Jak większość tego typu narzędzi do szpiegowania — reklamuje się jako przyjazne narzędzie do “Kontroli Rodzicielskiej” i wymaga samodzielnej instalacji. Ale, choć aplikacji do kontroli rodzicielskiej w Google Play (oficjalnym sklepie z aplikacjami na Androida) jest pełno, to tej akurat w nim nie znajdziemy. Czy domyślacie się dlaczego?

LetMeSpy na swojej stronie podkreśla, że:

Używanie Oprogramowania i serwisu możliwe jest wyłącznie na telefonie, którego jesteś użytkownikiem, lub na telefonie osoby, która świadomie wyraziła zgodę na jego zainstalowanie. Łamianie tego zapisu narusza przepisy prawa.”

No ale, załóżmy że ktoś faktycznie mógłby mieć potrzebę śledzenia swojego własnego telefonu w formie, która zrzuca jego call-log, lokalizację i treść SMS-ów na cudzy serwer… nie zdając sobie sprawy, jak poważne jest to ryzyko dla prywatności. Jeśli takie osoby były, to pewnie teraz pewnie takim osobom jest smutno. A jeszcze smutniej jest tym, którzy za pomocą tej aplikacji “monitorowali” nie swoje smartfony, a urządzenia “bliskich”. Niezależnie od tego, czy robili to za ich przyzwoleniem, czy bez niego. Bo dane wszystkich właśnie zostały wykradzione i ujawnione w internecie.

W pliku znajdziemy:

Ponad 26 000 adresów e-mail “operatorów” narzędzia wraz z haszami ich haseł.

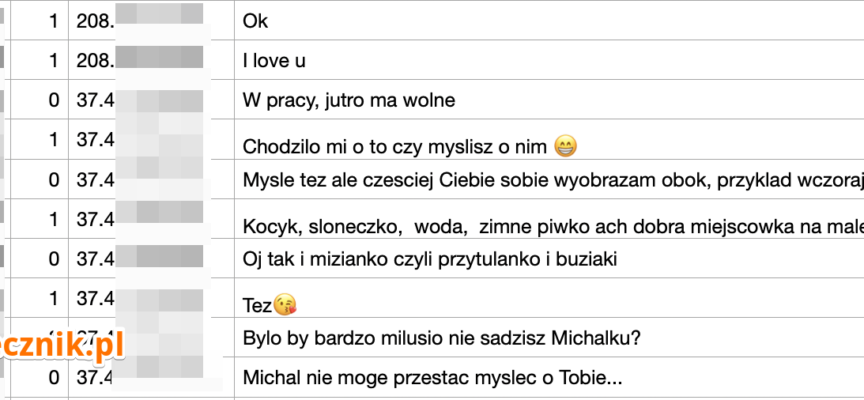

Ponad 16 000 treści SMS-ów, w tym część zawierającą hasła lub kody do różnych usług

Numery telefonów osób które kontaktowały się z osobami śledzonymi i numery telefonów osób, do których osoby śledzone dzwoniły (wraz z ich oznaczeniem z książki kontaktowej, np. “Mama Ani”, “Luxmed”)

Dump bazy w formacie SQL, zawierający więcej danych, w tym lokalizacje

Zhackowanie LetMeSpy pokazuje, że ryzyko na które wskazywaliśmy jest realne. Ci, którzy nas nie posłuchali i “monitorowali” bliskich aplikacją LetMeSpy teraz powinni się poważnie zmartwić. Treść SMS-ów, tak często zawierająca wrażliwe informacje, lista połaczeń wraz z opisami numerów a także lokalizacja ich najbliższych jest teraz dostępna dla każdego internetowego rzezimieszka. Czy zostanie wykorzystana do stalkingu, zwykłego spamu a może ataków socjotechnicznych? Czas pokaże.